Expertise Comptable

Sécurité informatique : Mieux comprendre les dangers autour des cyberattaques

20 avril 2018

La sécurité des données est un sujet à mettre au centre des préoccupations de l’entreprise. La recrudescence des cyberattaques, avec dernièrement le ransomware LOCKY et actuellement WANNACRY le rappelle douloureusement, une attaque qui touche particulièrement la France.

Ransomware, Cryptolocker : De quoi parle-t-on ?

Ce type de malware chiffre l’ensemble des données importantes de votre poste, du réseau de l’entreprise et vous demande ensuite une rançon (~700€) pour réaliser le déchiffrement.

Ces malwares crypto-ransomware, arrivent à passer au travers des sécurités mises en place sur les services de messageries. Les mails de phishing contiennent une pièce jointe généralement au format Microsoft Word (mais aussi PDF, ZIP, RAR ou encore JVS) qui est infectée par un malware. Attention ces emails conçus pour tromper la vigilance du destinataire peuvent être très bien fait (adresses ou expéditeurs vraisemblables, utilisation du prénom du destinataire afin de paraître plus crédible…)

Une fois la pièce jointe ouverte, une macro s’exécute automatiquement, permettant ainsi l’installation du ransomware. Les fichiers de l’ordinateur et des périphériques USB branchés (clé USB, disque dur externe, …) sont alors cryptés.

Par la suite un fichier contenant les instructions de paiement s’ouvre et la rançon exigée devra être réglée en bitcoins. Bien entendu, même après versement de la rançon, il n’existe aucune certitude d’obtenir la clé de déchiffrement et donc de pourvoir récupérer les fichiers !

Attention, ce type de malware peut impacter très significativement votre production, en bloquant les accès à vos fichiers et en cryptant vos données. Tout aussi efficaces qu’ils puissent être, les antivirus ne détectent pas toujours tous les malwares.

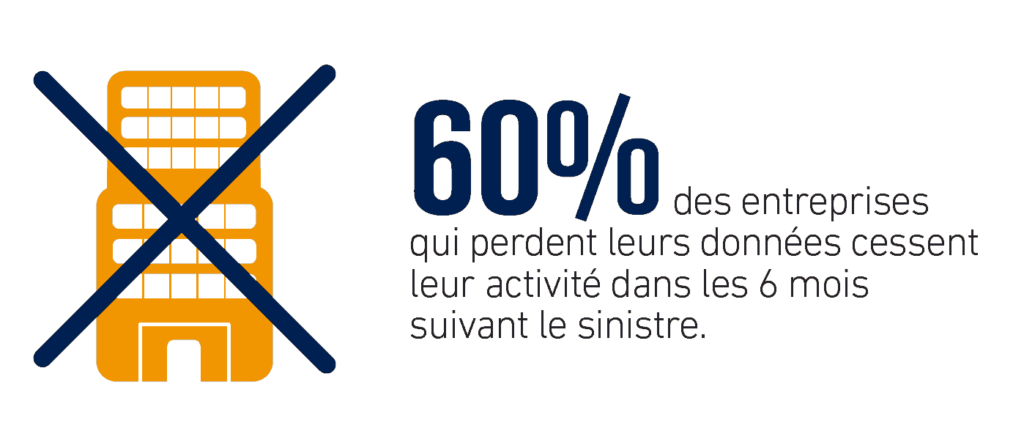

Sécurité informatique : un enjeu pour mon entreprise ?

CYBERSECURITÉ : Quelles bonnes pratiques ?

1. Ne jamais ouvrir un courriel contenant une pièce jointe provenant d’un expéditeur vous apparaissant douteux. (Malheureusement, certaines infections se propageant au travers des messageries, nul n’est toutefois complètement à l’abri même si l’expéditeur est connu)

2. Ne pas désactiver les protections de votre poste de travail (antivirus, proxy, firewall, …)

3. Mettre à jour très régulièrement votre système et vos applications

4. En cas de détection d’une infection, le poste de l’utilisateur concerné doit immédiatement être arrêté ou à minima déconnecté du réseau

5. Veiller à la bonne réalisation des sauvegardes car c’est grâce à elles que les données pré-infection peuvent être restaurées !

Mais au-delà du développement de ces actions malveillantes, c’est l’ensemble des processus de sécurisation du système d’information qui est à prioriser. Face à l’explosion du volume des données ses dernières années et les budgets toujours plus importants à investir pour mettre en place des procédures efficaces, le Cloud apparait comme une vraie alternative pour assurer la disponibilité, l’intégrité et la confidentialité de la principale ressource de l’entreprise : ses DONNÉES.

Découvrez également : Multi-device, votre journée type avec le cloud

Mes données sont-elles protégées grâce au cloud ?